Обнаружены армянские следы в кибератаке на российских военных.

Специалисты F.A.C.C.T. Для просмотра ссылки Войдиили Зарегистрируйся на VirusTotal вредоносный файл, загруженный из армянского города Гюмри.

Файл ассоциируется с кибершпионской группой Core Werewolf и является самораспаковывающимся архивом 7zSFX. Он предназначен для незаметной инсталляции и активации программы удаленного доступа Для просмотра ссылки Войдиили Зарегистрируйся

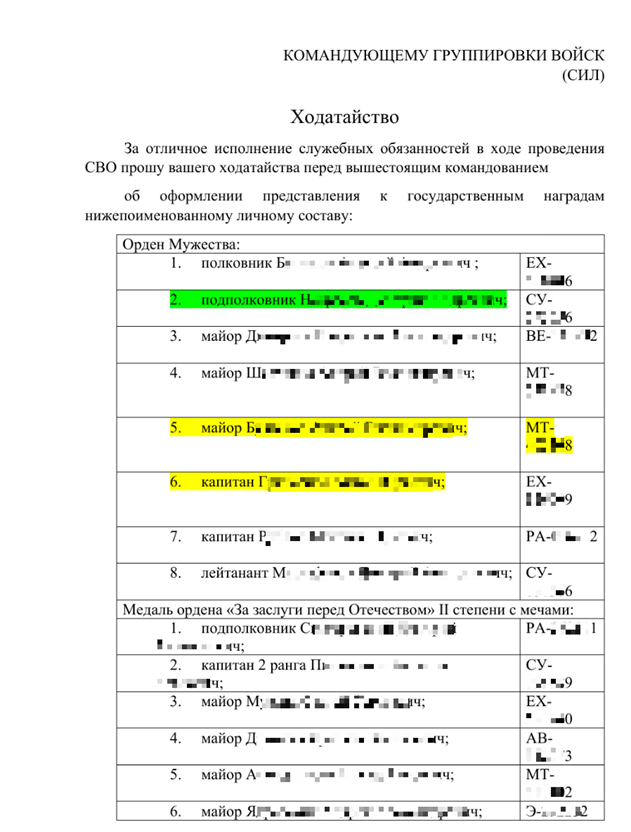

Предполагается, что основной целью атаки является 102-я российская военная база в Гюмри. Цель подтверждается использованием в качестве ловушки документа с запросом на награждение военных «Орденом Мужества», отличившихся в ходе СВО.

Документ-приманка perevod.pdf

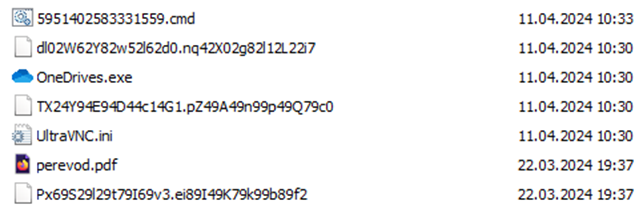

Технические аспекты вредоносного файла включают в себя детали исполняемого файла PE32, который запускает серию команд, включающие изменение, копирование и запуск обфусцированного Batch-файла для установки и настройки UltraVNC, а также создание задач в планировщике Windows для установления постоянного управления зараженными системами.

Содержимое архива

По содержимому архива специалисты определили, что атака могла начаться до 15 апреля 2024 года. Среди прочего, в архиве находится документ-приманка «perevod.pdf», содержащий список военнослужащих, представленных к госнаградам.

Также используется конфигурационный файл «UltraVNC.ini» с подробными настройками для подключения к серверу через C2-домен «mailcommunity[.]ru». Сетевая инфраструктура злоумышленников была зарегистрирована годом ранее и совпадает с инфраструктурой, применяемой в предыдущих атаках группы. А недавнее продление доменов указывает на продолжение кибершпионской активности.

Специалисты F.A.C.C.T. Для просмотра ссылки Войди

Файл ассоциируется с кибершпионской группой Core Werewolf и является самораспаковывающимся архивом 7zSFX. Он предназначен для незаметной инсталляции и активации программы удаленного доступа Для просмотра ссылки Войди

Предполагается, что основной целью атаки является 102-я российская военная база в Гюмри. Цель подтверждается использованием в качестве ловушки документа с запросом на награждение военных «Орденом Мужества», отличившихся в ходе СВО.

Документ-приманка perevod.pdf

Технические аспекты вредоносного файла включают в себя детали исполняемого файла PE32, который запускает серию команд, включающие изменение, копирование и запуск обфусцированного Batch-файла для установки и настройки UltraVNC, а также создание задач в планировщике Windows для установления постоянного управления зараженными системами.

Содержимое архива

По содержимому архива специалисты определили, что атака могла начаться до 15 апреля 2024 года. Среди прочего, в архиве находится документ-приманка «perevod.pdf», содержащий список военнослужащих, представленных к госнаградам.

Также используется конфигурационный файл «UltraVNC.ini» с подробными настройками для подключения к серверу через C2-домен «mailcommunity[.]ru». Сетевая инфраструктура злоумышленников была зарегистрирована годом ранее и совпадает с инфраструктурой, применяемой в предыдущих атаках группы. А недавнее продление доменов указывает на продолжение кибершпионской активности.

- Источник новости

- www.securitylab.ru