АРТ-группа скрывает шпионские вирусы в письмах о СВО.

Компания F.A.C.C.T. выявила очередные кибератаки на российские организации, осуществленные хакерской группировкой Cloud Atlas. Целями злоумышленников стали агропромышленное предприятие и государственная исследовательская компания.

Cloud Atlas давно известна как прогосударственная APT-группа, занимающаяся кибершпионажем и кражей конфиденциальных данных. По данным исследователей, активна как минимум с 2014 года. Основной метод атаки - точечная почтовая рассылка с вредоносным вложением. Чаще других целями Cloud Atlas становились промышленные предприятия и госкомпании в России, Беларуси, Азербайджане, Турции и Словении.

На этот раз для проникновения в системы злоумышленники использовали адреса, зарегистрированные через популярные почтовые сервисы Для просмотра ссылки Войдиили Зарегистрируйся и Для просмотра ссылки Войди или Зарегистрируйся и две актуальные темы — поддержку участников СВО и воинский учет.

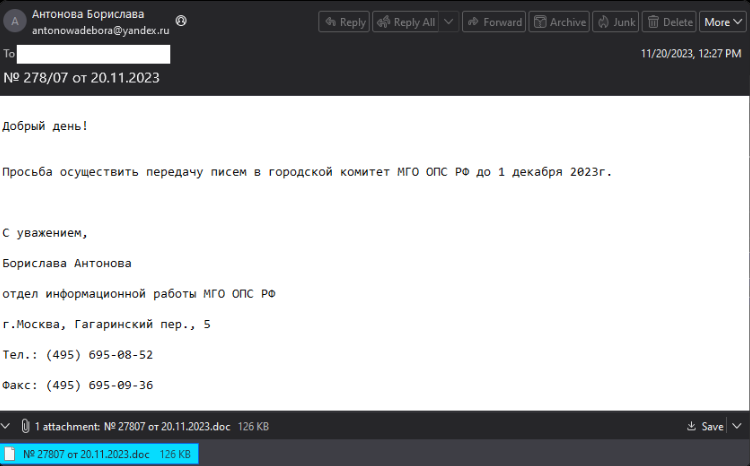

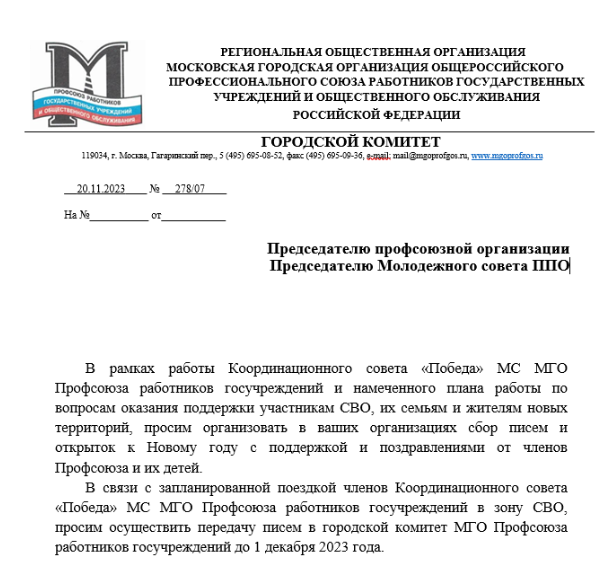

Так, в одном из писем от имени представителей «Московской городской организации Общероссийского профессионального союза работников государственных учреждений» хакеры предлагали организовать сбор открыток и поздравлений для военнослужащих и членам их семей. При этом указанные в письме контакты были реальные — их можно найти в свободном доступе.

Скриншот письма с вложением для профсоюзных лидеров.

Образец файла-приманки, который содержится во вложении.

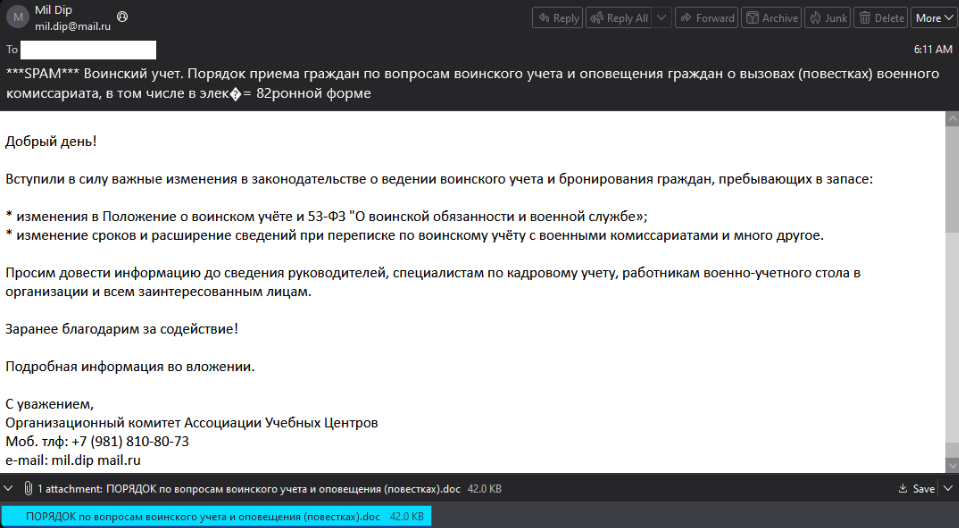

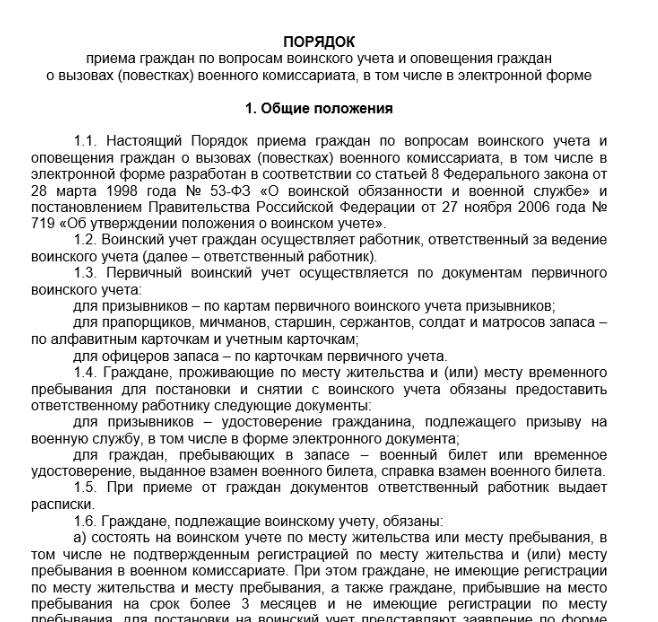

В другом случае - злоумышленники представились «Ассоциацией Учебных Центров» и использовали актуальную тему изменений в законодательстве о введении воинского учета и бронировании граждан, пребывающих в запасе.

Скриншот письма с изменениями в законодательстве о введении воинского учета и бронировании граждан, пребывающих в запасе.

Образец файла-приманки, который содержится во вложении.

По словам экспертов F.A.C.C.T., киллчейн в обоих случаях схож с тем, что привела в своем Для просмотра ссылки Войдиили Зарегистрируйся Positive Technologies, но вдобавок использует альтернативные потоки данных.

Технический анализ новых атак Cloud Atlas, а также тактики, техники процедуры MITRE ATT&CK можно найти в Для просмотра ссылки Войдиили Зарегистрируйся компании.

Компания F.A.C.C.T. выявила очередные кибератаки на российские организации, осуществленные хакерской группировкой Cloud Atlas. Целями злоумышленников стали агропромышленное предприятие и государственная исследовательская компания.

Cloud Atlas давно известна как прогосударственная APT-группа, занимающаяся кибершпионажем и кражей конфиденциальных данных. По данным исследователей, активна как минимум с 2014 года. Основной метод атаки - точечная почтовая рассылка с вредоносным вложением. Чаще других целями Cloud Atlas становились промышленные предприятия и госкомпании в России, Беларуси, Азербайджане, Турции и Словении.

На этот раз для проникновения в системы злоумышленники использовали адреса, зарегистрированные через популярные почтовые сервисы Для просмотра ссылки Войди

Так, в одном из писем от имени представителей «Московской городской организации Общероссийского профессионального союза работников государственных учреждений» хакеры предлагали организовать сбор открыток и поздравлений для военнослужащих и членам их семей. При этом указанные в письме контакты были реальные — их можно найти в свободном доступе.

Скриншот письма с вложением для профсоюзных лидеров.

Образец файла-приманки, который содержится во вложении.

В другом случае - злоумышленники представились «Ассоциацией Учебных Центров» и использовали актуальную тему изменений в законодательстве о введении воинского учета и бронировании граждан, пребывающих в запасе.

Скриншот письма с изменениями в законодательстве о введении воинского учета и бронировании граждан, пребывающих в запасе.

Образец файла-приманки, который содержится во вложении.

По словам экспертов F.A.C.C.T., киллчейн в обоих случаях схож с тем, что привела в своем Для просмотра ссылки Войди

Технический анализ новых атак Cloud Atlas, а также тактики, техники процедуры MITRE ATT&CK можно найти в Для просмотра ссылки Войди

- Источник новости

- www.securitylab.ru