Злоумышленники тестируют новую версию с некоторыми изменениями.

Вредоносное ПО QakBot вновь используется в фишинговых кампаниях, несмотря на успешную Для просмотра ссылки Войдиили Зарегистрируйся по ликвидации инфраструктуры QakBot.

QakBot (Qbot) начинался как банковский троян в 2008 году. Разработчики вредоносного ПО использовали его для кражи банковских учетных данных, cookie-файлов сайтов и кредитных карт с целью финансового мошенничества. Со временем QakBot превратился в службу доставки вредоносного ПО, сотрудничающую другими киберпреступниками для обеспечения первоначального доступа к сетям для проведения атак с использованием программ-вымогателей, шпионажа или кражи данных.

Отметим, что в конце августа правоохранительные органы США в рамках международной операции под названием «Duck Hunt» ликвидировали Qakbot — одну из самых продуктивных и долгоживущих ботнет-сетей. Ведомства семи стран не только отключили инфраструктуру Qakbot, но и удалили вредоносное ПО с зараженных устройств.

Тем не менее, после временного прекращения деятельности QakBot была запущена новая фишинговая кампания. Компания Microsoft Для просмотра ссылки Войдиили Зарегистрируйся о возрождении QakBot, который теперь распространяется через фишинг, маскирующийся под электронное письмо от сотрудника налоговой службы США ( IRS ).

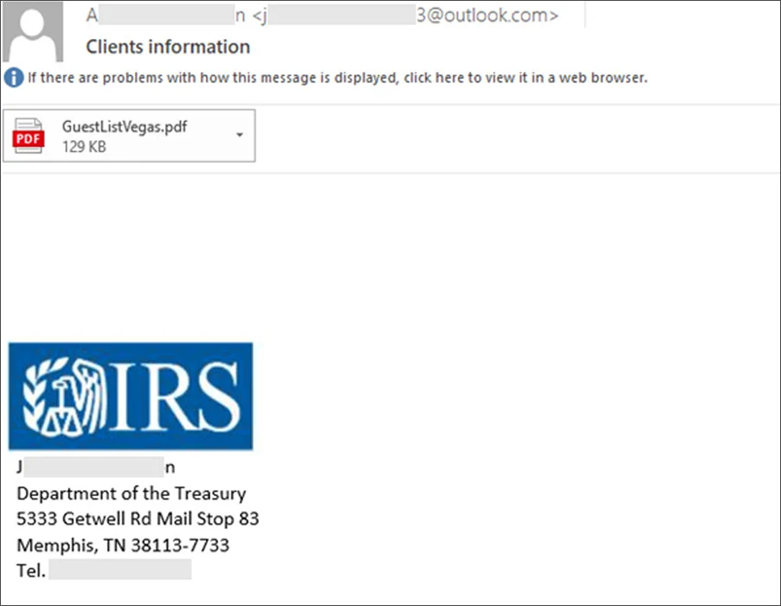

11 декабря Microsoft зафиксировала новую волну атак, целью которых стала гостиничная индустрия. В рамках кампании злоумышленники рассылают электронные письма с прикрепленным файлом PDF, который представлен как список гостей. Однако при попытке скачать документ, пользователи невольно загружают файл MSI, который активирует вредоносный DLL Qakbot в памяти устройства.

Фишинговое электронное письмо с поддельным PDF-документом

DLL, созданный в день начала фишинговой кампании, использует уникальный код 'tchk06' и связывается с серверами управления по адресам 45.138.74.191:443 и 65.108.218.24:443. Исследователи в области кибербезопасности Для просмотра ссылки Войдиили Зарегистрируйся и Для просмотра ссылки Войди или Зарегистрируйся подтверждают, что распространяемая версия Qakbot действительно новая, хотя и содержит лишь незначительные изменения. Труэрбах отметил, что новая версия DLL QakBot использует алгоритм AES для расшифровки строк вместо XOR, применявшегося в предыдущих версиях, и содержит несколько необычных ошибок, что указывает на продолжающуюся разработку.

Вспоминая об Для просмотра ссылки Войдиили Зарегистрируйся в 2021 году, Труэрбах предполагает, что злоумышленники могут столкнуться с трудностями в попытках возродить свои сети. Однако в контексте QakBot, еще слишком рано делать выводы о его будущем влиянии и масштабах.

В октябре команда Cisco Talos сообщила, что хакеры, стоявшие за ботнетом Qakbot, Для просмотра ссылки Войдиили Зарегистрируйся вымогательского ПО. Несмотря на отключение инфраструктуры Qakbot, хакерам удалось сохранить свои инструменты распространения, которые используются для распространения вариантов программ-вымогателей Cyclops/Ransom Knight, а также трояна удалённого доступа (Remote Access Trojan, RAT ) Remcos .

Вредоносное ПО QakBot вновь используется в фишинговых кампаниях, несмотря на успешную Для просмотра ссылки Войди

QakBot (Qbot) начинался как банковский троян в 2008 году. Разработчики вредоносного ПО использовали его для кражи банковских учетных данных, cookie-файлов сайтов и кредитных карт с целью финансового мошенничества. Со временем QakBot превратился в службу доставки вредоносного ПО, сотрудничающую другими киберпреступниками для обеспечения первоначального доступа к сетям для проведения атак с использованием программ-вымогателей, шпионажа или кражи данных.

Отметим, что в конце августа правоохранительные органы США в рамках международной операции под названием «Duck Hunt» ликвидировали Qakbot — одну из самых продуктивных и долгоживущих ботнет-сетей. Ведомства семи стран не только отключили инфраструктуру Qakbot, но и удалили вредоносное ПО с зараженных устройств.

Тем не менее, после временного прекращения деятельности QakBot была запущена новая фишинговая кампания. Компания Microsoft Для просмотра ссылки Войди

11 декабря Microsoft зафиксировала новую волну атак, целью которых стала гостиничная индустрия. В рамках кампании злоумышленники рассылают электронные письма с прикрепленным файлом PDF, который представлен как список гостей. Однако при попытке скачать документ, пользователи невольно загружают файл MSI, который активирует вредоносный DLL Qakbot в памяти устройства.

Фишинговое электронное письмо с поддельным PDF-документом

DLL, созданный в день начала фишинговой кампании, использует уникальный код 'tchk06' и связывается с серверами управления по адресам 45.138.74.191:443 и 65.108.218.24:443. Исследователи в области кибербезопасности Для просмотра ссылки Войди

Вспоминая об Для просмотра ссылки Войди

В октябре команда Cisco Talos сообщила, что хакеры, стоявшие за ботнетом Qakbot, Для просмотра ссылки Войди

- Источник новости

- www.securitylab.ru